سلام به همه همراهان همیشگی رایانه کمک! تو دنیای پرسرعت اینترنت امروز، همهمون دوست داریم تو فضای امن و بدون دردسر فعالیت کنیم. اما خب، همیشه یه سری عوامل مزاحم هم هستن که میتونن امنیت اطلاعات و سیستمهای ما رو به خطر بندازن. یکی از خطرناکترین و پیچیدهترین این تهدیدها، چیزی به اسم "باتنت" هست. این موضوع بخشی از چالشهای گستردهتر در حوزه خدمات امنیت شبکه است که سازمانها و افراد با آن روبرو هستند

شاید اسمش به گوشتون خورده باشه، اما دقیقاً نمیدونید چیه یا چطور کار میکنه. خیلی از کاربرها وقتی با این کلمه روبرو میشن، یه جورایی گیج میشن و فکر میکنن فقط متخصصهای امنیتی باید سر از کارش دربیارن. اما اصلاً نگران نباشید! ما تو خدمات کامپیوتری رایانه کمک اینجا هستیم تا به زبانی ساده و کاملاً دوستانه بهتون بگیم باتنت دقیقاً چیه، چطور عمل میکنه و از همه مهمتر، چطور میتونید خودتون رو در برابرش محافظت کنید. پس با ما همراه باشید تا این هیولای پنهان اینترنت رو بهتر بشناسیم و راههای مقابله باهاش رو یاد بگیریم!

اگه میخوای یک راهنمای جامع تجهیزات سخت افزاری شبکه داشته باشی وبا سیرتا پیاز تجهیزات آشنا بشی همین الان کلیک کن

ویدیو آموزش بات نت چیست ؟

در این قسمت با ما همراه باشید تا در عرض چند دقیقه با بات نت و امنیت سایبری آشنا شوید.

👈 برای دیدن ویدیو بهتر است vpn دستگاه خود را خاموش کنید. نظر خود را در انتهای همین صفحه با ما به اشتراک بگذارید 👉

بات نت چیست؟

- بات چیست؟

قبل از اینکه بریم سراغ باتنت، باید بدونیم بات چیه. باتها در اصل برنامههای نرمافزاری هستن که وظایف خاصی رو به صورت خودکار و بدون نیاز به دخالت انسان انجام میدن. بعضی از باتها خیلی مفید و کاربردی هستن، مثلاً:

🌐 باتهای موتور جستجو: مثل رباتهای گوگل که وبسایتها رو برای ایندکس کردن محتوا اسکن میکنن.

🌐 باتهای چت : رباتهای پشتیبانی مشتری که تو وبسایتها یا اپلیکیشنها به سوالاتمون جواب میدن.

🌐 باتهای شبکههای اجتماعی: برای مدیریت خودکار حسابها یا جمعآوری اطلاعات.

اما متأسفانه، یه نوع از باتها هم هستن که بهشون "باتهای مخرب" یا "مالیشس بات" میگن. اینا هم همون برنامههای خودکار هستن، اما با هدف آسیب رسوندن یا سوءاستفاده طراحی شدن. باتنتها هم دقیقاً با همین نوع باتها ساخته میشن.

ما درباره تجهیزات اکتیو و پسیو قبلا مقاله ایی منتشر کردیم که خوندن اون خالی از لطف نیست و میتونه به سوالات شما در این زمینه پاسخ بده

تصور کن یک عالمه اسباببازی ربات داری که میتونی بهشون فرمان بدی. حالا فرض کن یه نفر بدجنس میآد و یواشکی میره توی تعداد خیلی زیادی از این رباتها تو خونههای مختلف و اونها رو مال خودش میکنه، بدون اینکه صاحباشون بفهمن

این رباتهای آلوده شده، دیگه از صاحب اصلیشون فرمان نمیگیرن، بلکه از اون آدم بدجنس فرمان میگیرن. حالا، وقتی اون آدم بدجنس میخواد کار بدی انجام بده ، به همه اون رباتهایی که کنترلشون رو گرفته، یه فرمان میده. وای! همه اون رباتها با هم و در یک لحظه شروع میکنن به انجام اون کار بد.

این گروه بزرگ از رباتهای آلوده و کنترل شده رو میگن "باتنت"! یعنی یه "شبکه" از "رباتها" که توسط یه نفر کنترل میشن تا کارای شیطنتآمیز انجام بدن. مثل یک لشکر بزرگ از سربازهای زامبی که فرماندهشون یه هکره!

در صورتی که تمایل دارید نحوه نصب میکروتیک روی vmware را بیاموزید کافیست روی همین لینک کلیک کنید

بات نت چگونه کار میکند؟

باتنتها سیستمهای پیچیدهای هستن که برای حمله و سوءاستفاده در مقیاس وسیع طراحی شدن. برای درک بهتر، بیاید اجزای اصلی و مراحل کارشون رو بررسی کنیم:

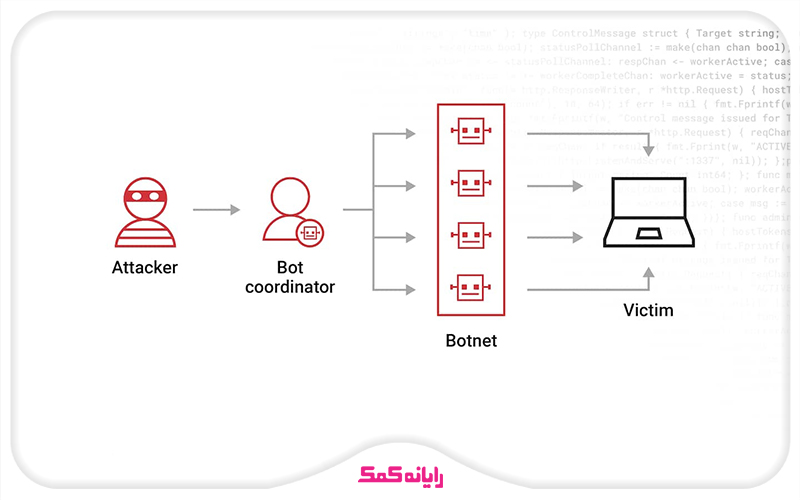

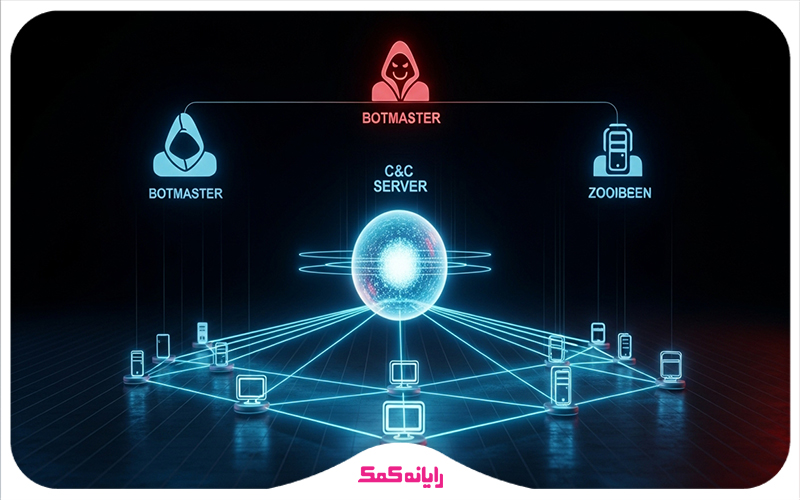

اجزای اصلی بات نت: بات مستر، سرور فرمان و کنترل، باتها/زامبیها

یه باتنت از چند بخش اصلی تشکیل شده:

-

- بات مستر : این همون هکر یا مجرم سایبری هست که کل باتنت رو کنترل میکنه. بات مستر دستورات رو صادر میکنه و حملات رو هماهنگ میکنه.

- سرور فرمان و کنترل : این سرور مغز متفکر باتنت هست. بات مستر از طریق این سرور با باتها ارتباط برقرار میکنه و دستورات رو بهشون میفرسته. این سرور میتونه یک سرور فیزیکی، یک وبسایت یا حتی یک کانال پیامرسان باشه.

- باتها / زامبیها : اینها کامپیوترها، گوشیها، یا حتی دستگاههای هوشمند آلوده شدهای هستن که تحت کنترل بات مستر دراومدن. از اونجایی که این دستگاهها بدون اطلاع صاحبشون کار میکنن، بهشون "زامبی" هم میگن.

برای اطلاع دقیق از نحوه شبکه کردن چند کامپیوتر با مودم وایرلس روی لینک کلیلک کنید

مراحل چرخه عمر بات نت

یک حمله باتنت معمولاً طی چند مرحله انجام میشه:

-

- توزیع و آلودگی : هکر با روشهای مختلفی مثل ارسال ایمیلهای فیشینگ حاوی بدافزار، دانلود نرمافزارهای آلوده از وبسایتهای مشکوک، یا سوءاستفاده از آسیبپذیریهای امنیتی در سیستمها، تلاش میکنه دستگاهها رو آلوده کنه. برای آشنایی کاملتر با روشهای تامین امنیت شبکه کامپیوتر و لپ تاپ، میتوانید به مقاله اختصاصی ما مراجعه کنید.

- ارتباط : بعد از اینکه یه دستگاه آلوده شد، بات شروع میکنه به برقراری ارتباط با سرور C&C. این ارتباط معمولاً به صورت پنهانی انجام میشه تا شناسایی نشه.

- فرمان و کنترل : بات مستر از طریق سرور C&C دستورات رو به باتها میفرسته. این دستورات میتونن شامل حمله به یک وبسایت، ارسال هرزنامه، یا سرقت اطلاعات باشن.

- اجرا : باتهای آلوده شده، همزمان دستورات رو اجرا میکنن. چون تعداد این باتها خیلی زیاده، میتونن حملات بسیار قدرتمندی رو شکل بدن.

📌 نکته از تجربه کاربران: خیلی از دوستان میپرسن "چطور ممکنه من نفهمم کامپیوترم آلوده شده؟" حقیقت اینه که این بدافزارها خیلی هوشمندانه عمل میکنن و سعی میکنن فعالیتشون رو پنهان نگه دارن. ممکنه سیستم شما کمی کند بشه یا متوجه مصرف غیرعادی اینترنت بشید، اما اغلب علائم خیلی واضح نیستن تا زمانی که دیر شده باشه! به همین دلیله که پیشگیری از آلودگی به باتنت انقدر مهمه.

ساختارهای مختلف بات نت

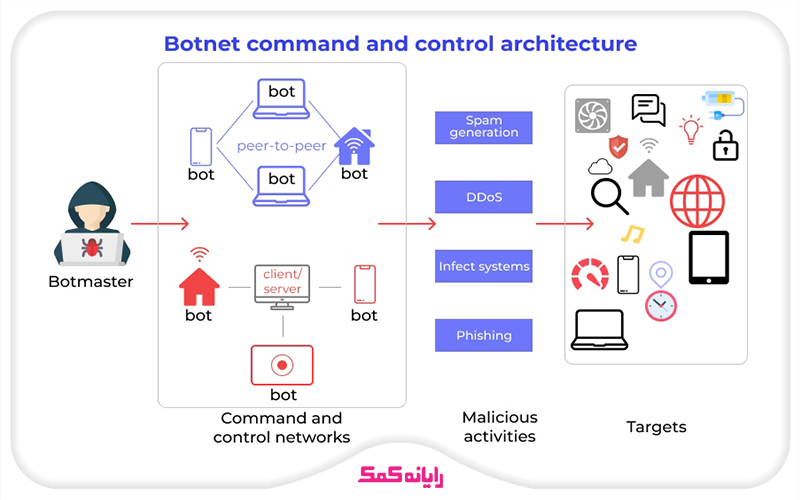

باتنتها ساختارهای مختلفی دارن که نشون میده باتها چطور با سرور C&C ارتباط برقرار میکنن:

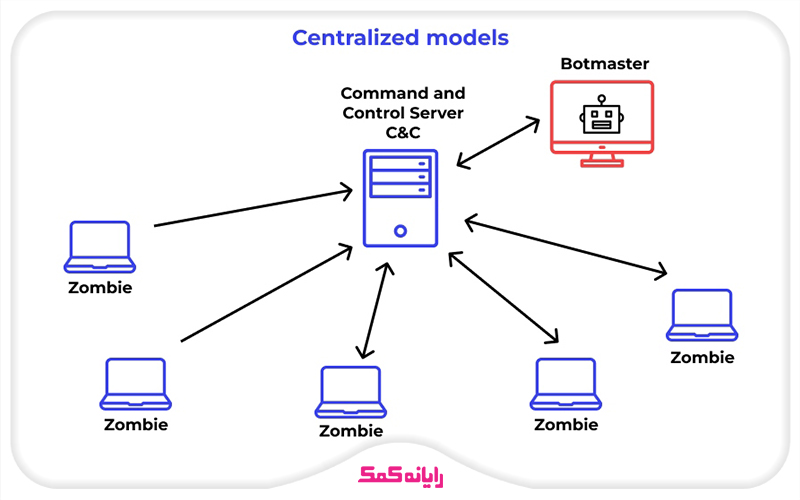

- مدل کلاینت-سرور متمرکز :

- توضیح: این مدل قدیمیتر و سادهتره. تو این ساختار، یه سرور C&C مرکزی وجود داره که تمام باتها به اون وصل میشن و دستورات رو از همون یه سرور دریافت میکنن.

- مزایا: راهاندازی و کنترلش برای بات مستر آسونه.

- معایب: نقطه ضعف اصلی داره! اگه متخصصهای امنیتی بتونن این سرور مرکزی رو شناسایی و از کار بندازن ، کل باتنت از کار میافته و دیگه نمیتونه حمله کنه. این مثل قطع کردن سر یک هیولاست!

علاوه بر این برای دریافت راهنمای کامل راه اندازی و پیکربندی اینترنت وایرلس میکروتیک می توانید روی این لینک کلیک کنید.

-

مدل Peer-to-Peer :

- توضیح: این مدل پیشرفتهتر و خطرناکتره. تو این ساختار، دیگه یه سرور مرکزی وجود نداره. هر بات میتونه همزمان هم کلاینت باشه و هم سرور و با باتهای دیگه ارتباط برقرار کنه. دستورات بین خود باتها دست به دست میشن و به این ترتیب به همه میرسن.

- مزایا: شناسایی و از کار انداختنش خیلی سخته. چون نقطه ضعف مرکزی نداره، حتی اگه چند تا بات هم از کار بیفتن، بقیه باتنت به کار خودش ادامه میده. مثل یه جماعت از زامبیها که خودشون با هم هماهنگ میکنن.

- معایب: راهاندازی اولیه و مدیریتش برای بات مستر پیچیدهتره.

-

اگر تمایل دارید روش آپدیت سختافزاری میکروتیک را بیاموزید کافیست روی همین لینک کلیک کنید.

بات نتها برای چه مواردی استفاده میشوند؟ ( انواع حملات بات نت )

باتنتها ابزاری قدرتمند در دست مجرمان سایبری هستن و برای انجام انواع فعالیتهای مخرب استفاده میشن. اینجا به رایجترین حملاتی که باتنتها انجام میدن، اشاره میکنیم:

- حملات DDoS :

- توضیح: این یکی از مشهورترین کاربردهای باتنتهاست. هدف این حملات اینه که با ارسال حجم عظیمی از ترافیک به یک سرور یا وبسایت، اون رو از کار بندازن. مثل اینکه هزاران نفر همزمان با هم بخوان از یه در ورودی رد بشن و اون در شلوغ بشه و کسی نتونه وارد بشه. نتیجهش اینه که وبسایت یا سرویس مورد نظر از دسترس خارج میشه.

- بازخورد کاربران: 💬 خیلی از شرکتها گزارش دادن که سرویسهاشون بدون هیچ دلیل مشخصی از دسترس خارج شده و بعد از بررسی، متوجه حملات DDoS از سمت باتنتها شدن. این حملات میتونه ضررهای مالی زیادی به کسبوکارها بزنه.

- ارسال Spam و فیشینگ :

- توضیح: باتنتها میتونن برای ارسال میلیونها ایمیل اسپم یا ایمیلهای فیشینگ استفاده بشن. چون این ایمیلها از تعداد زیادی آدرس IP مختلف ارسال میشن، شناسایی و بلاک کردنشون سخته.

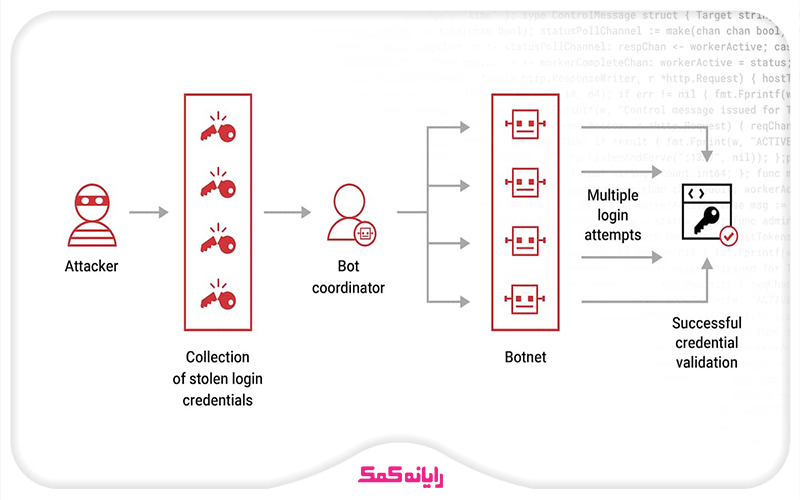

- سرقت اطلاعات کاربری و تصاحب حساب :

- توضیح: سرقت اطلاعات کاربری و تصاحب حساب : باتها میتونن برای تلاشهای مکرر ورود به حسابهای کاربری با استفاده از لیستهای پسورد لو رفته استفاده بشن. این موضوع به اهمیت مدیریت دسترسی و احراز هویت در شبکهها اشاره دارد.

- تقلب در تبلیغات :

- توضیح: باتنتها میتونن با کلیکهای تقلبی روی تبلیغات آنلاین، درآمد ناشران تبلیغاتی رو به صورت ناعادلانه افزایش بدن یا بودجه تبلیغدهندگان رو از بین ببرن. این یک مشکل بزرگ تو صنعت تبلیغات دیجیتاله.

- استخراج رمزارز :

- توضیح: هکرها میتونن باتها رو برنامهریزی کنن تا از قدرت پردازشی دستگاههای آلوده برای استخراج رمزارز استفاده کنن. این کار باعث میشه مصرف برق دستگاه بالا بره و عملکردش به شدت کند بشه، بدون اینکه صاحب دستگاه متوجه بشه چرا!

- سایر فعالیتهای مخرب:

- نصب بدافزار: باتها میتونن برای نصب انواع بدافزارهای دیگه روی دستگاههای آلوده استفاده بشن.

- جعل هویت و کلاهبرداری: از دستگاههای آلوده برای انجام فعالیتهای غیرقانونی یا کلاهبرداری آنلاین استفاده بشه.

- فروش دسترسی: بات مسترها حتی میتونن دسترسی به باتنت رو به بقیه مجرمهای سایبری بفروشن!

چگونه از خود در برابر بات نت ها محافظت کنیم و با آنها مقابله کنیم؟

حالا که با خطرات باتنت آشنا شدیم، وقتشه که یاد بگیریم چطور از خودمون و اطلاعاتمون محافظت کنیم. پیشگیری همیشه بهترین راهه!

پیشگیری از آلودگی به بات نت

نصب آنتیویروس و فایروال قوی و بهروز: این اولین و مهمترین خط دفاعی شماست. حتماً یک آنتیویروس معتبر روی همه دستگاههاتون نصب کنید و مرتباً آپدیتش کنید. فایروال هم برای کنترل ترافیک ورودی و خروجی شبکه ضروریه. اینها از جمله نکات و روشهای تامین امنیت شبکه کامپیوتر و لپ تاپ هستند که باید همیشه رعایت کنید..

- بهروزرسانی مداوم سیستمعامل و نرمافزارها: مجرمها از آسیبپذیریهای امنیتی در نرمافزارهای قدیمی استفاده میکنن. همیشه سیستمعامل و تمام نرمافزارهاتون رو بهروز نگه دارید تا این سوراخها بسته بشن.

- استفاده از رمزهای عبور قوی و منحصربهفرد: برای هر حساب کاربری یک رمز عبور طولانی، پیچیده و متفاوت استفاده کنید. از مدیر رمز عبور کمک بگیرید.

- محتاط بودن در باز کردن لینکها و فایلهای مشکوک: ایمیلهای فیشینگ و پیامهای حاوی لینکهای مشکوک رو باز نکنید. قبل از کلیک روی هر لینکی یا دانلود هر فایلی، از معتبر بودنش مطمئن بشید. اگر با موضوع بات نت چیست؟ مواجه شدید، حتماً از منابع معتبر مانند رایانه کمک استفاده کنید.

- پشتیبانگیری منظم از اطلاعات: همیشه از اطلاعات مهمتون نسخه پشتیبان تهیه کنید و اونها رو در جایی امن ذخیره کنید. این کار به شما کمک میکنه حتی اگه آلوده شدید، اطلاعاتتون رو از دست ندید.

- استفاده از فیلترهای اسپم : این فیلترها میتونن کمک کنن تا ایمیلهای مشکوک و هرزنامه قبل از رسیدن به اینباکس شما، فیلتر بشن.

برای رفع هرگونه ابهام یا سوال در خصوص این مقاله میتوانید با شماره 9099071540 (از طریق تلفن ثابت) یا از طریق "صفحه تماس از موبایل" با کارشناسان متخصص ما ارتباط برقرار کنی

همکاران ما در تمام طول هفته آماده اند تا پاسخگوی سوالات فنی شما باشند.

شناسایی آلودگی به بات نت

اگه شک دارید که دستگاهتون ممکنه آلوده شده باشه، به این علائم توجه کنید:

🛑 کندی غیرعادی سیستم: کامپیوتر یا لپتاپتون به طور ناگهانی خیلی کند شده، حتی وقتی برنامههای سنگین اجرا نمیکنید.

🛑 مصرف بالای اینترنت: ترافیک اینترنتتون بدون دلیل مشخصی بالاست، حتی وقتی از اینترنت استفاده زیادی نمیکنید.

🛑 فعالیتهای مشکوک شبکه: چراغهای مودمتون دائماً چشمک میزنن حتی وقتی کسی از اینترنت استفاده نمیکنه.

🛑 نرمافزارهای جدید و ناخواسته: برنامههای جدیدی روی سیستم ظاهر شدن که شما نصبشون نکردید.

🛑 مشکل در خاموش شدن یا ریاستارت سیستم: سیستم موقع خاموش شدن یا ریاستارت، گیر میکنه یا طول میکشه.

🛑 ارورهای عجیب و غریب: مدام با پیغامهای خطا یا کرش کردن برنامهها روبرو میشید.

مقابله و حذف آلودگی بات نت

اگه مطمئن شدید یا شک کردید که دستگاهتون آلوده شده، این قدمها رو انجام بدید:

1. قطع ارتباط با اینترنت: اولین و مهمترین کار اینه که دستگاه آلوده رو از اینترنت جدا کنید . این کار مانع از ادامه فعالیت بات و گسترش آلودگی میشه.

2. اسکن کامل با آنتیویروس قوی: با یک آنتیویروس بهروز و معتبر، یک اسکن کامل و عمیق از سیستم انجام بدید. اگه لازم شد، از حالت Safe Mode سیستم رو بوت کنید.

3.حذف بدافزار: هر بدافزاری که آنتیویروس شناسایی کرد رو حذف کنید.

4. تغییر تمام رمزهای عبور: بعد از پاکسازی، حتماً تمام رمزهای عبور مهمتون رو تغییر بدید.

5. بروزرسانی کامل سیستم: مطمئن بشید که سیستمعامل و همه نرمافزارهاتون کاملاً بهروز هستن.

6. نصب دوباره سیستمعامل : در صورتی که آلودگی خیلی عمیق باشه و با روشهای بالا حل نشه، گاهی اوقات بهترین راه اینه که ویندوز یا سیستمعامل رو کاملاً از نو نصب کنید.

📌 نکات کلیدی

- ⭐ هشیاری بهترین دفاع است: vigilance is key! همیشه مراقب فعالیتهای مشکوک روی سیستمتون باشید.

- ⭐ آپدیتها رو جدی بگیرید: بهروزرسانیها فقط برای اضافه کردن قابلیتهای جدید نیستن، مهمترینشون برای بستن حفرههای امنیتی هستن.

- ⭐ رمزهای عبور قوی و متفاوت: این یه اصل اولیه اما اساسی در امنیت سایبریه که خیلیها رعایت نمیکنن.

- ⭐ مشاوره با متخصص: اگه حس کردید از پس مشکلات امنیتی برنمیاید، اصلاً خجالت نکشید! برای افزایش امنیت شبکهتون و مقابله با تهدیدهای پیچیدهتر، کارشناسهای رایانه کمک همیشه در دسترس شما هستن. کافیه با شماره 9099071540 یا 0217129 تماس بگیرید.

سوالات متداول

در ادامه به تعدادی از سوالات پر تکرار شما در مورد باتنت پاسخ میدهیم:

بات نت چیست؟

باتنت شبکهای از کامپیوترها و دستگاههای آلوده شده است که توسط یک هکر به صورت مرکزی یا همتا به همتا کنترل میشوند تا فعالیتهای مخربی مانند حملات DDoS یا ارسال هرزنامه انجام دهند.

بات چیست؟

بات یک برنامه نرمافزاری است که وظایف خاصی را به صورت خودکار انجام میدهد. در زمینه باتنت، باتها برنامههای مخربی هستند که روی دستگاههای قربانی نصب شده و از طریق سرور فرمان و کنترل، دستورات هکر را اجرا میکنند.

بات نت چگونه کار میکند؟

باتنتها پس از آلوده کردن دستگاهها ، با سرور فرمان و کنترل ارتباط برقرار میکنند و دستورات دریافتی از بات مستر را به صورت هماهنگ و همزمان اجرا میکنند.

بات نت چگونه ایجاد میشود؟

باتنتها از طریق آلوده کردن دستگاههای آسیبپذیر به بدافزار ایجاد میشوند.

اجزای اصلی یک بات نت کدامند؟

اجزای اصلی یک باتنت شامل: بات مستر ، سرور فرمان و کنترل و باتها/زامبیها هستند.

باتها چگونه کنترل میشوند؟

باتها از طریق سرور فرمان و کنترل که توسط بات مستر اداره میشود، کنترل و دستورات را دریافت میکنند. این ارتباط میتواند به صورت متمرکز یا همتا به همتا باشد.

مراحل اصلی یک حمله بات نت چیست؟

مراحل اصلی عبارتند از: توزیع و آلودگی ، ارتباط ، فرمان و کنترل و اجرا .

بات نت ها برای چه اهدافی استفاده میشوند؟

باتنتها برای اهداف مخربی مانند حملات DDoS، ارسال هرزنامه و فیشینگ، سرقت اطلاعات، تقلب در تبلیغات، استخراج رمزارز غیرمجاز و نصب سایر بدافزارها استفاده میشوند.

رایجترین انواع حملات بات نت کدامند؟

رایجترین انواع حملات باتنت شامل حملات DDoS، ارسال گسترده هرزنامه، فیشینگ، و حملات Brute-Force برای سرقت اطلاعات کاربری هستند.

تفاوت مدل متمرکز و همتا به همتای بات نت در چیست؟

در مدل متمرکز، یک سرور C&C مرکزی همه باتها را کنترل میکند؛ در حالی که در مدل همتا به همتا ، هر بات میتواند هم دستور بگیرد و هم به باتهای دیگر دستور دهد، که شناسایی و از کار انداختن باتنت را دشوارتر میکند.

چرا بات نت ها تهدیدآمیز هستند؟

باتنتها به دلیل توانایی انجام حملات در مقیاس وسیع، پنهان ماندن فعالیتها، دشواری شناسایی و از کار انداختن آنها، و قابلیت انعطافپذیری در تغییر نوع حمله، بسیار تهدیدآمیز هستند.

بات نت ها چه تأثیری بر کسب و کارها دارند؟

باتنتها میتوانند باعث از دسترس خارج شدن وبسایتها و سرویسهای کسبوکار ، سرقت اطلاعات حساس مشتریان و شرکت، کاهش اعتبار برند و ضررهای مالی قابل توجه شوند.

چگونه میتوان از آلوده شدن به بات نت پیشگیری کرد؟

با نصب و بهروزرسانی آنتیویروس و فایروال، بهروز نگه داشتن سیستمعامل و نرمافزارها، استفاده از رمزهای عبور قوی، و احتیاط در باز کردن لینکها و فایلهای مشکوک میتوان از آلودگی پیشگیری کرد.

بهترین روشها برای محافظت در برابر بات نت ها چیست؟

ترکیبی از روشهای پیشگیرانه مانند آنتیویروس قوی، فایروال، بهروزرسانیهای منظم، هوشیاری در برابر فیشینگ، و پشتیبانگیری شبکه از اطلاعات بهترین راه محافظت است.

علائم آلودگی یک دستگاه به بات نت چیست؟

علائم شامل کندی غیرعادی سیستم، مصرف بالای اینترنت بدون دلیل، فعالیتهای مشکوک شبکه، ظاهر شدن نرمافزارهای ناخواسته، و مشکلات در خاموش شدن سیستم است.

چگونه میتوان یک بات نت را شناسایی کرد؟

شناسایی باتنت نیازمند ابزارهای تخصصی و تحلیل ترافیک شبکه است. اما کاربران میتوانند با مشاهده علائم آلودگی و استفاده از اسکنرهای آنتیویروس پیشرفته، به آلودگی مشکوک شوند.

در صورت آلودگی به بات نت چه کنیم؟

در صورت آلودگی، ابتدا دستگاه را از اینترنت جدا کرده، سپس با آنتیویروس قوی اسکن کامل انجام دهید، بدافزار را حذف کنید، رمزهای عبور خود را تغییر دهید و سیستمعامل را بهروزرسانی کنید.

چگونه میتوان یک بات نت را از دستگاه حذف کرد؟

حذف باتنت معمولاً با اسکن و پاکسازی توسط آنتیویروسهای قوی، و در موارد شدیدتر، با نصب مجدد سیستمعامل انجام میشود.

آیا امکان غیرفعال کردن یک بات نت وجود دارد؟

غیرفعال کردن کامل یک باتنت معمولاً کار سازمانهای امنیتی و پلیس سایبری است که سرورهای C&C را شناسایی و از کار میاندازند. برای کاربران عادی، هدف حذف آلودگی از دستگاه خودشان است.

چه اقداماتی برای افزایش امنیت در برابر بات نت ها توصیه میشود؟

اقدامات شامل: استفاده از نرمافزارهای امنیتی معتبر، آموزش خود و کارمندان درباره تهدیدات فیشینگ، پیادهسازی سیستمهای احراز هویت چند عاملی، و بروزرسانی مداوم پروتکلهای امنیتی.

نتیجهگیری

خب دوستان عزیز، به پایان این سفرمون به دنیای باتنتها رسیدیم! دیدید که این "زامبیهای دیجیتال" چقدر میتونن خطرناک باشن و چه نقش مهمی تو حملات سایبری ایفا میکنن. اما خوشبختانه، با شناخت درست و انجام اقدامات پیشگیرانه، میتونیم تا حد زیادی از خودمون و اطلاعاتمون محافظت کنیم.

یادمون باشه که امنیت سایبری یه فرآیند پیوسته هست و نیاز به هوشیاری دائمی داره. مثل واکسن زدن ، باید همیشه حواسمون به بهروزرسانیها باشه و از اطلاعاتمون پشتیبانگیری کنیم.

ما تو رایانه کمک، همیشه کنارتون هستیم تا تو مسیر پرپیچ و خم امنیت سایبری، راهنمای شما باشیم. اگه این مقاله براتون مفید بود و تونستیم بهتون کمک کنیم، حتماً تو بخش نظرات ✍️ با ما و بقیه دوستان به اشتراک بذارید. ما تو رایانه کمک همیشه از شنیدن تجربیات و سوالات شما استقبال میکنیم.

و اگه احساس کردید مشکلتون پیچیدهتر از این حرفاست، یا تو زمینه امنیت شبکه نیاز به کمک و مشاوره تخصصیتری دارید، اصلاً نگران نباشید و فقط کافیه با کارشناسهای متخصص ما تماس بگیرید. 📞 با شماره 9099071540 و یا 0217129 تماس حاصل فرمایید. ما اینجاییم تا با دانش و تجربهمون، خیالتون رو از بابت امنیت شبکه و دستگاههاتون راحت کنیم!

قابل توجه شما کاربر گرامی: محتوای این صفحه صرفاً برای اطلاع رسانی است در صورتی که تسلط کافی برای انجام موارد فنی مقاله ندارید حتما از کارشناس فنی کمک بگیرید.